Rootkit ir programmatūras veids, kas ļauj uzbrucējam iegūt kontroli pār upura datoru. Rootkit var izmantot, lai attālināti vadītu upura mašīnu, nozagtu sensitīvus datus vai pat uzsāktu uzbrukumus citiem datoriem. Sakņu komplektus ir grūti noteikt un noņemt, un tiem bieži ir nepieciešami īpaši rīki un zināšanas. Kā darbojas sakņu komplekti? Sakņu komplekti darbojas, izmantojot operētājsistēmas vai programmatūras ievainojamības. Kad rootkit ir instalēts, to var izmantot, lai piekļūtu upura mašīnai. Sakņu komplektus var izmantot, lai attālināti vadītu upura mašīnu, nozagtu sensitīvus datus vai pat uzsāktu uzbrukumus citiem datoriem. Sakņu komplektus ir grūti noteikt un noņemt, un tiem bieži ir nepieciešami īpaši rīki un zināšanas. Kādas ir sakņu komplektu briesmas? Sakņu komplektus var izmantot, lai attālināti vadītu upura mašīnu, nozagtu sensitīvus datus vai pat uzsāktu uzbrukumus citiem datoriem. Sakņu komplektus ir grūti noteikt un noņemt, un tiem bieži ir nepieciešami īpaši rīki un zināšanas. Kā es varu pasargāt sevi no rootkit? Ir dažas lietas, ko varat darīt, lai pasargātu sevi no rootkit. Pirmkārt, atjauniniet savu operētājsistēmu un programmatūru. Tas palīdzēs novērst visas ievainojamības, kuras var izmantot sakņu komplekti. Otrkārt, izmantojiet cienījamu pretvīrusu un ļaunprātīgas programmatūras apkarošanas programmu. Šīs programmas var palīdzēt atklāt un noņemt sakņu komplektus. Visbeidzot, esiet piesardzīgs attiecībā uz apmeklētajām vietnēm un atvērtajiem e-pasta pielikumiem. Rootkit var izplatīties, izmantojot ļaunprātīgus e-pasta pielikumus vai inficētas vietnes.

Lai gan ir iespējams paslēpt ļaunprātīgu programmatūru tādā veidā, kas apmānīs pat tradicionālos pretvīrusu/pretspiegprogrammatūras produktus, lielākā daļa ļaundabīgo programmu jau izmanto sakņu komplektus, lai paslēptos dziļi jūsu Windows datorā… un tie kļūst arvien bīstamāki! IN Rootkit DL3 - viens no vismodernākajiem rootkit, kas jebkad redzēts pasaulē. Rootkit bija stabils un varēja inficēt 32 bitu Windows operētājsistēmas; lai gan, lai instalētu infekciju sistēmā, bija nepieciešamas administratora tiesības. Bet TDL3 tagad ir atjaunināts un tagad var inficēt pat Windows 64 bitu versijas !

Kas ir rootkit

Rootkit vīruss ir slepens ļaunprātīgas programmatūras veids kas ir izstrādāts, lai slēptu noteiktu procesu vai programmu esamību jūsu datorā no parastajām noteikšanas metodēm, lai piešķirtu tam vai citam ļaunprātīgam procesam priviliģētu piekļuvi jūsu datoram.

Sakņu komplekti operētājsistēmai Windows parasti izmanto, lai slēptu ļaunprātīgu programmatūru, piemēram, no pretvīrusu programmas. To ļaunprātīgiem nolūkiem izmanto vīrusi, tārpi, aizmugures durvis un spiegprogrammatūra. Vīruss kopā ar rootkit rada tā sauktos pilnībā slēptos vīrusus. Sakņu komplekti ir vairāk izplatīti spiegprogrammatūras jomā, un tos arvien vairāk izmanto arī vīrusu rakstītāji.

Pašlaik tās ir jauna veida super spiegprogrammatūra, kas efektīvi slēpj un tieši ietekmē operētājsistēmas kodolu. Tos izmanto, lai paslēptu datorā ļaunprātīgu objektu, piemēram, Trojas zirgu vai taustiņu bloķētāju, klātbūtni. Ja draudi izmanto rootkit tehnoloģiju, lai paslēptos, datorā ir ļoti grūti atrast ļaunprātīgu programmatūru.

Sakņu komplekti paši par sevi nav bīstami. To vienīgais mērķis ir slēpt programmatūru un operētājsistēmas atstātās pēdas. Vai tā būtu parasta programmatūra vai ļaunprātīga programmatūra.

Ir trīs galvenie sakņu komplektu veidi. Pirmais veids, Kodola sakņu komplekti 'Parasti operētājsistēmas kodola daļai pievieno savu kodu, bet otrajam tipam' Lietotāja režīma sakņu komplekti »Īpaši izstrādāts, lai Windows normāli darbotos sistēmas startēšanas laikā, vai ieviests sistēmā, izmantojot tā saukto “pilinātāju”. Trešais veids ir MBR sakņu komplekti vai sāknēšanas komplekti .

Ja konstatējat, ka pretvīrusu un pretspiegprogrammatūra avarē, jums var būt nepieciešama palīdzība laba Anti-Rootkit utilīta . Rootkit Revaler no Microsoft Sysinternals ir uzlabota rootkit noteikšanas utilīta. Tās izvadē ir uzskaitītas reģistra un failu sistēmas API neatbilstības, kas var liecināt par lietotāja režīma vai kodola režīma saknes komplekta klātbūtni.

Microsoft ļaunprātīgas programmatūras aizsardzības centra ziņojums par rootkit apdraudējumiem

Microsoft ļaunprātīgas programmatūras aizsardzības centrs ir padarījis lejupielādei pieejamu Rootkit draudu pārskatu. Ziņojumā aplūkots viens no mānīgākajiem ļaunprātīgās programmatūras veidiem, kas mūsdienās apdraud organizācijas un privātpersonas, — rootkit. Ziņojumā ir izpētīts, kā uzbrucēji izmanto sakņu komplektus un kā sakņu komplekti darbojas ietekmētajos datoros. Šeit ir ziņojuma būtība, sākot ar to, kas ir rootkit — iesācējiem.

rootkit ir rīku kopums, ko uzbrucējs vai ļaunprātīgas programmatūras veidotājs izmanto, lai iegūtu kontroli pār jebkuru nenodrošinātu/neaizsargātu sistēmu, kas parasti ir rezervēta sistēmas administratoram. Pēdējos gados termins “ROOTKIT” vai “ROOTKIT FUNCTIONALITY” ir aizstāts ar MALWARE — programmu, kas izstrādāta, lai radītu nevēlamu ietekmi uz funkcionējošu datoru. Ļaunprātīgas programmatūras galvenā funkcija ir slepeni iegūt vērtīgus datus un citus resursus no lietotāja datora un nodrošināt tos uzbrucējam, tādējādi nodrošinot viņam pilnīgu kontroli pār apdraudēto datoru. Turklāt tos ir grūti atklāt un noņemt, un tie var palikt paslēpti ilgu laiku, iespējams, gadiem, ja tie netiek pamanīti.

Tātad, dabiski, uzlauzta datora simptomi ir jāmaskē un jāņem vērā, pirms rezultāts ir liktenīgs. Jo īpaši būtu jāveic stingrāki drošības pasākumi, lai atklātu uzbrukumu. Taču, kā jau minēts, pēc šo sakņu komplektu/ļaunprātīgo programmu instalēšanas to slēptās iespējas apgrūtina to un tā lejupielādējamo komponentu noņemšanu. Šī iemesla dēļ Microsoft ir izveidojis ROOTKITS pārskatu.

16 lappušu pārskatā ir aprakstīts, kā uzbrucējs izmanto sakņu komplektus un kā šie sakņu komplekti darbojas ietekmētajos datoros.

Ziņojuma vienīgais mērķis ir identificēt un rūpīgi izmeklēt potenciāli bīstamu ļaunprātīgu programmatūru, kas apdraud daudzas organizācijas, jo īpaši datoru lietotājus. Tajā ir pieminētas arī dažas izplatītākās ļaunprogrammatūras saimes un izcelta metode, ko uzbrucēji izmanto, lai instalētu šos sakņu komplektus saviem savtīgiem mērķiem veselās sistēmās. Pārējā ziņojuma daļā jūs atradīsiet ekspertus, kuri sniedz dažus ieteikumus, lai palīdzētu lietotājiem mazināt sakņu komplektu radītos draudus.

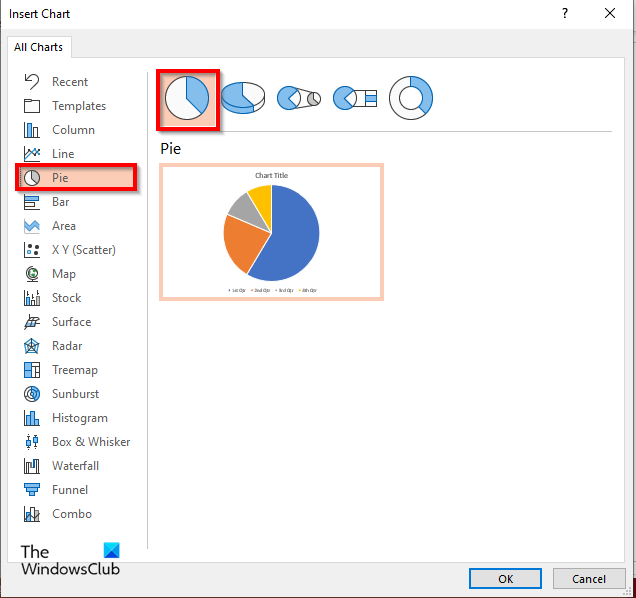

Rootkit veidi

Ir daudzas vietas, kur ļaunprātīga programmatūra var instalēt sevi operētājsistēmā. Tātad būtībā rootkit veidu nosaka tā atrašanās vieta, kur tā veic izpildes ceļa izjaukšanu. Tas iekļauj:

- Lietotāja režīma sakņu komplekti

- Kodola režīma sakņu komplekti

- MBR sakņu komplekti / sāknēšanas komplekti

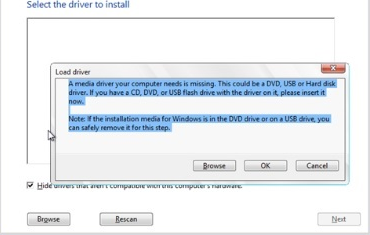

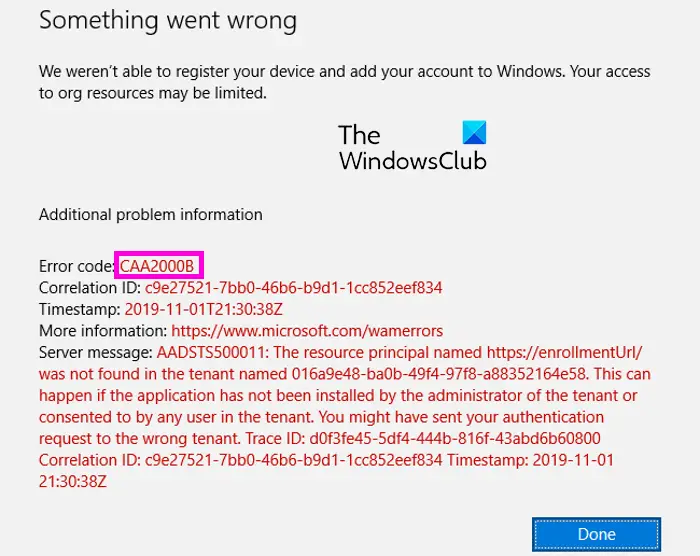

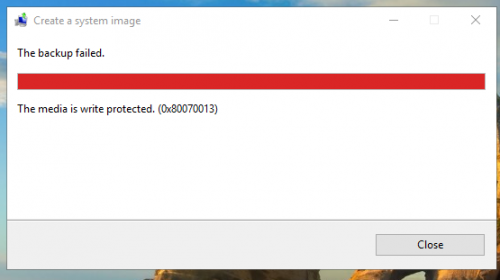

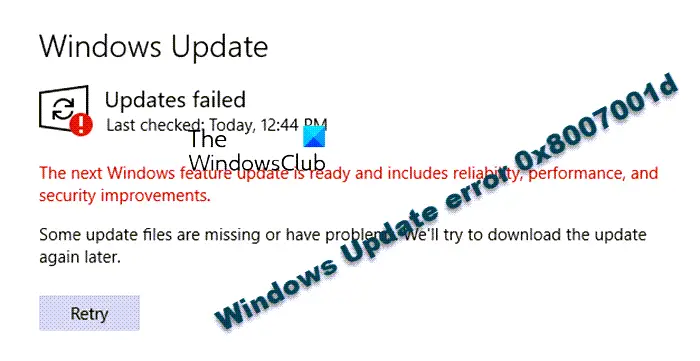

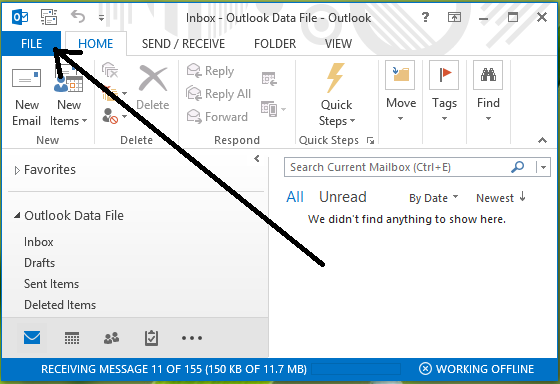

Iespējamās sakņu komplekta uzlaušanas sekas kodola režīmā ir parādītas zemāk esošajā ekrānuzņēmumā.

apakšējā ritjoslā trūkst hroma

Trešais veids, modificējiet galveno sāknēšanas ierakstu, lai pārņemtu vadību pār sistēmu un sāktu sāknēšanas procesu no pēc iespējas agrākā sāknēšanas secības punkta3. Tas slēpj failus, izmaiņas reģistrā, pierādījumus par tīkla savienojumiem un citus iespējamos indikatorus, kas var liecināt par tā klātbūtni.

Zināmas ļaunprātīgas programmatūras ģimenes, kas izmanto rootkit funkcijas

- Win32 / Sinowal 13 — daudzkomponentu ļaunprātīgas programmatūras saime, kas mēģina nozagt sensitīvus datus, piemēram, dažādu sistēmu lietotājvārdus un paroles. Tas ietver mēģinājumus nozagt autentifikācijas datus dažādiem FTP, HTTP un e-pasta kontiem, kā arī akreditācijas datus, kas tiek izmantoti tiešsaistes bankām un citiem finanšu darījumiem.

- Win32 / Cutwail 15 — Trojas zirgs, kas lejupielādē un palaiž patvaļīgus failus. Lejupielādētos failus var izpildīt no diska vai ievietot tieši citos procesos. Lai gan lejupielāžu funkcionalitāte atšķiras, Cutwail parasti lejupielādē citus surogātpasta komponentus. Tas izmanto kodola režīma saknes komplektu un instalē vairākus ierīču draiverus, lai paslēptu tā komponentus no ietekmētajiem lietotājiem.

- Win32 / Rustock - Daudzkomponentu aizmugures Trojas zirgu saime ar rootkit atbalstu, kas sākotnēji tika izstrādāta, lai palīdzētu izplatīt “surogātpasta” e-pastu, izmantojot robottīkls . Robottīkls ir liels uzlauztu datoru tīkls, ko kontrolē uzbrucējs.

Rootkit aizsardzība

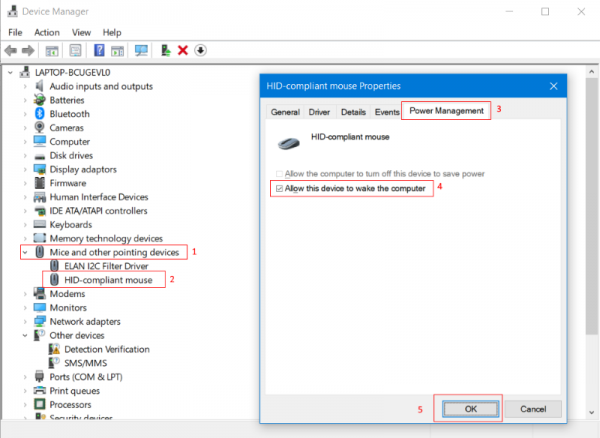

Rootkit instalēšanas novēršana ir visefektīvākais veids, kā izvairīties no rootkit infekcijām. Lai to izdarītu, jums jāiegulda drošības tehnoloģijās, piemēram, antivīrusos un ugunsmūros. Šādiem produktiem ir jāizmanto visaptveroša pieeja aizsardzībai, izmantojot tradicionālo uz parakstu balstītu noteikšanu, heiristisko noteikšanu, dinamiskas un atsaucīgas paraksta iespējas un uzvedības uzraudzību.

Visas šīs parakstu kopas ir jāatjaunina, izmantojot automātiskās atjaunināšanas mehānismu. Microsoft pretvīrusu risinājumi ietver vairākas tehnoloģijas, kas īpaši izstrādātas, lai aizsargātu pret sakņu komplektiem, tostarp reāllaika kodola darbības uzraudzību, kas atklāj un ziņo par mēģinājumiem modificēt neaizsargātas sistēmas kodolu, un tiešo failu sistēmas parsēšanu, kas atvieglo identificēšanu un noņemšanu. slēptie draiveri.

Ja tiek konstatēts, ka sistēma ir apdraudēta, var būt noderīgs papildu rīks, lai palaistu zināmu labu vai uzticamu vidi, jo tas var ieteikt kādu atbilstošu koriģējošu darbību.

Šādos apstākļos

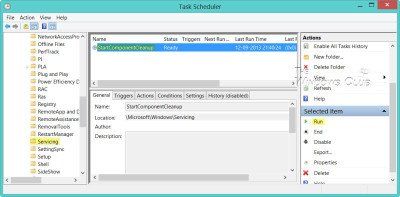

- Bezsaistes sistēmas pārbaudītājs (daļa no Microsoft diagnostikas un atkopšanas rīkkopas (DaRT))

- Windows Defender bezsaistē var būt noderīga.

Lai iegūtu vairāk informācijas, varat lejupielādēt pārskatu PDF formātā no vietnes Microsoft lejupielādes centrs.